Шифр — NIGHTQUESTS

Шифр — это определенная последовательность изменения исходного сообщения с целью сокрытия истинного значения транслируемой информации. Он может состоять из набора соответствий условных знаков конкретному алфавиту, либо содержать последовательность — закономерность изменения первоначального текста.

Назначение шифров

Сфера применения скрытых сообщений достаточно обширна, главное назначение — это засекречивание от постороннего ознакомления передаваемых сведений. Чаще всего шифр применяется:

- для обмена военной корреспонденцией при передаче документов по техническим каналам коммуникации

- для обмена дипломатической почтой, чтобы сокрыть намерения стран друг от друга и выиграть дополнительные преференции

- в банковской сфере, где шифр обеспечивает безопасность транзакций и сохранности денежных средств клиентов

- ну и все чаще встречается в повседневной жизни — в мессенджерах, на сайтах и прочей it-коммуникации, чтобы отстоять приватность общения

- также, шифр очень часто используется для загадывания игровых уровней в городских квестах

Типология шифров

Первое разделение, которое следует провести, это по количеству ключей, используемых для кодирования и декодирования послания — это может быть один и тот же (Симметричный алгоритм), либо два разных (Асимметричный).

Следующую классификацию следует провести по тому, как и в каких объемах производится кодирование информации:

- либо происходит Поточное шифрование — то есть алгоритм применяется к поступающим в режиме реального времени данным и тут же производит выдачу уже засекреченных элементов текста

- либо шифруется сразу весь пласт поступивших сведений, такой порядок именуется — Блочным

Еще существуют шифры замены, которые, зачастую, очень легко поддаются взлому путем простого частотного анализа. Не смотря на все многообразие, есть наиболее известные и популярные шифры, которые сейчас используются в основном для развлечения.

Теории создания криптографических систем

Основной константой при проектировании любой криптосистемы является постулат о том, что: алгоритм обязан быть невскрываемым, даже в случае если тот, кому не следовало узнал все, кроме шифроключей. Этот постулат именуется «Принципом Керкгоффса».

Данное название еще с 19 века носит имя голландского специалиста по криптографии, который также, сформулировал 6 критериев стойкости криптографической системы:

- структуре необходимо быть легкой в обращении и для ее обслуживания должно быть достаточно одного человека

- системе следует быть пригодной для передачи по техническим каналам

- для хранения ключа шифрования не должно требоваться бумажных носителей (кодовых блокнотов и т.д.), также ключ должен при необходимости легко меняться

- самой схеме не обязательно быть тайной, попадание в руки к противнику не должно приводить к дешифровке

- ключ не должен просчитываться математически и тем более вскрываться физически

- ну и модель кодирования является максимально простой и легкой в обращении

Как вскрывают шифр?

Прежде всего, для раскрытия простых шифров может использоваться частотный анализ. Согласно статистике, если заменить все символы послания, то между ними все равно останется зависимость — буквы встречаются с определенной периодичностью. На основании этого, тексты достаточного объема, зная исходный язык шифрования — можно просчитать.

Например, вот таблица частоты появления букв в русском языке:

| Номер по частоте употребления | Буква | Частотность | Частотность % |

| 1 | о | 0,10983 | 10,983% |

| 2 | е | 0,08483 | 8,483% |

| 3 | а | 0,07998 | 7,998% |

| 4 | и | 0,07367 | 7,367% |

| 5 | н | 0,067 | 6,7% |

| 6 | т | 0,06318 | 6,318% |

| 7 | с | 0,05473 | 5,473% |

| 8 | р | 0,04746 | 4,746% |

| 9 | в | 0,04533 | 4,533% |

| 10 | л | 0,04343 | 4,343% |

| 11 | к | 0,03486 | 3,486% |

| 12 | м | 0,03203 | 3,203% |

| 13 | д | 0,02977 | 2,977% |

| 14 | п | 0,02804 | 2,804% |

| 15 | у | 0,02615 | 2,615% |

| 16 | я | 0,02001 | 2,001% |

| ы | 0,01898 | 1,898% | |

| 18 | ь | 0,01735 | 1,735% |

| 19 | г | 0,01687 | 1,687% |

| 20 | з | 0,01641 | 1,641% |

| 21 | б | 0,01592 | 1,592% |

| 22 | ч | 0,0145 | 1,45% |

| 23 | й | 0,01208 | 1,208% |

| 24 | х | 0,00966 | 0,966% |

| 25 | ж | 0,0094 | 0,94% |

| 26 | ш | 0,00718 | 0,718% |

| 27 | ю | 0,00639 | 0,638% |

| 28 | ц | 0,00486 | 0,486% |

| 29 | щ | 0,00361 | 0,361% |

| 30 | э | 0,00331 | 0,331% |

| 31 | ф | 0,00267 | 0,267% |

| 32 | ъ | 0,00037 | 0,037% |

| 33 | ё | 0,00013 | 0,013% |

Современные шифры устойчивы к подобному анализу, поэтому указанный способ применяется исключительно для обучения основам криптографии.

Всего выделяют 4 основных и 3 дополнительных методики криптоанализа:

- взлом на основе имеющегося зашифрованного послания

- вскрытие на основе обычных документов на исходном языке и шифротекста

- извлечение данных на основе выбранного открытого текста

- взлом с использованием адаптивно подобранного открытого документа

Дополнительные варианты:

- взлом с использованием подобранного шифротекста

- взлом подбором ключа

- «криминальные способы»

Используем имеющееся послание, которое надо вскрыть

Данный подход состоит в поиске ключа, которым зашифровано послание. Немаловажным фактором является тип исследуемого документа. Деловые письма имеют свою структуру, личные другую. Это позволяет на основе смысловой составляющей блоков — подбирать соответствия например приветственной части, элементов вежливости в конце письма и резолюции подписывающего.

«Атака в обеденное время» или «ночная атака»

Частный случай взлома, подразумевающий доступ (зачастую временный) к средствам зашифровки. Это позволяет в кратчайшее время получить образцы соответствия открытых документов закодированным и на основании этой информации получить ключ, используемый в конкретном случае.

Такое сленговое название этот прием получил из-за вероятности получения несанкционированного доступа к аппаратуре, когда законный пользователь оставил ее без присмотра.

«Криминальные способы»

Это раздел подразумевает получение нужных для раскодирования шифров сведений путем вербовки знающих людей, их запугивания, вручения денежных вознаграждений и задействования форсированных методов извлечения информации из людей. В любой самой защищенной от технического проникновения системе, человек до сих пор остается самым слабым звеном.

Как бы это ни звучало — сей «подход к криптоанализу» шифров считается наиболее перспективным и наилучшим.

Но все-таки давайте оставаться в рамках здоровой конкуренции в полях DozoR или Encounter.

nightquests.ru

Квест с qr-кодами на день рождения. Инструкция по созданию подарка

— Хорошо когда тебе 4 года: ты можешь взять пульт от телевизора и позвонить Бэтмену.

— Да я и щас могу!

из чудесного блога hloflo

Добрый день! Давно не виделись, верно?)) Соскучились? Я — очень!

И на этот раз я порадую вас описанием свежего (недельной давности) подарка-квеста, который мы провели для нашего хорошего друга Квана

Приятного чтения, наслаждения и вдохновения))

7darov (c)

Что такое квест? В сущности это игра, суть которой можно выразить несколькими словами:

За подарком нужно побегать!

Квест можно делать по квартире, комнате или району города (но мы лично работаем над увеличением масштабов).

В данном случае мы решили пойти новым неизведанным для нас путем и в ключевых точках использовать QR-коды.

Подарков было два. Квест по идее должен был приводить к первому из них))

Мы с друзьями собрались за неделю до мероприятия и пробежались по району, где обитает наш именинник.

Чтобы сохранить интригу смысл кодов раскрою чуть позже))

Традиционно поведу рассказ уже с момента поздравления.

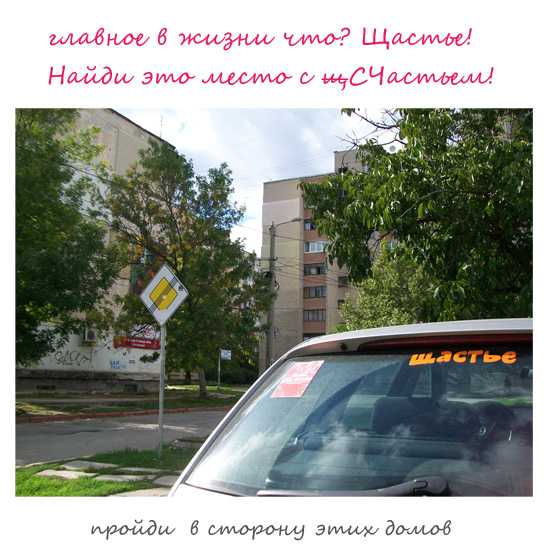

Кван получил от нас вот такой мануал))

Первое задание имело такой вид:

Забавно то, что кода мы увидели автомобиль с наклейкой «щастье», то конечно же решили вписать его в квест!

Ответом в данном случае была Ива и qr-код — был первой находкой нашего именинника.

Квану срочно пришлось устанавливать программку для распознавания кодов.

7darov (c)

Несмотря на пару допущенных нами багов, потихоньку дело пошло на лад

По дороге был запланирован «Портал» для заказа желаемого

И место для «перезагрузки» — ведь в такой день нужно обязательно избавиться от ненужного.

Пару страниц при скреплении мы все-таки перепутали, не без этого

Но было весело))

Говорят, за такие подсказки на настоящем квесте нас бы немножко убили))

Но облака как раз-таки совпадали

«Башня принцессы» — так это место было названо. Хорошо, что ке-кто все же неплохо ориентировался в своем районе.

А в целом нас тянуло на романтичные названия

Хотя в реальности было как-то вот так:

И ближе к концу маршрута не обошлось без спуска по водостоку:

И! та-дам! раскрываю интригу!

После того как мы пробежались по маршруту стало ясно, что так как подарок у нас был очень объемный и прятать его все равно придется дома у именинника.

Посему было решено, что qr-коды будут просто образовывать фразу «счастье — не место, а способ путешествовать!»

(что в точности отображало сложившуюся ситуацию)

А ответ на вопрос: «а где же мой подарок?» был хитро зашифрован в одном из qr-кодов, который мы приберегли и клеить не стали.

И только когда именинник открыл последнюю страничку мануала — код был отправлен на электронную почту (со смартфона)

И как приятно вернуться домой и найти дома свой подарок! А то!

С Днем рождения, наш любимый Кван!!!!

Подарки-квесты — потихоньку становятся хорошим хобби и кто знает, возможно мы будем воплощать их и для других хороших людей (если что обращайтесь )

смотрите что у нас уже сделано:

квест и подарок в камере хранения

квест с фотозагадками

и пару подарков с загадочным и длинным сценарием — про торсионные поля и про 3D-пазл

Хочется подарить что-то необычное и подольше провести время с друзьями? Welcome!

Это очень хорошая идея.

Что требуется? Легкое веселое настроение и свободное время.

НЕТ времени? Не может быть!

Вспомните слова Тимура Гагина «если у нас нет времени на друзей, все остальное — потеря времени.»

Жизнь на то и дана чтобы мы общались и делали другие прекрасные вещи, верно?))

Нам очень хочется чтобы эта идея вдохновила вас на создание своих интересные поздравления!

Кстати! И это еще не все! В одной из следующих статей я расскажу про гениальную игру которую придумала Оля (про которую я писала вот тут) ко дню рождения Квана

* * *

Всего вам доброго!

Ваша Танюша

7darov.com

Игры-шифровки — Летидор

Когда-то мы со старшей Настей запоем играли в сыщиков и детективов, придумывали свои шифры, методы расследования. Потом это увлечение прошло и вот вернулось снова. У Насти появился жених Димка, который с упоением играет в разведчиков. Его увлечение разделила и моя дочь. Как известно, для того, чтобы передавать друг другу важные сведения, разведчикам нужен шифр. С помощью этих игр вы тоже узнаете, как зашифровать слово или даже целый текст!

Белые пятна

Любой текст даже без шифра может превратиться в трудночитаемую абракадабру, если между буквами и словами неправильно расставить пробелы.

Например, вот во что превращается простое и понятное предложение «Встречаемся на берегу озера» — «В стре чаем с Янабер егуоз ера».

Даже внимательный человек не сразу заметит подвох. Но опытный разведчик Димка говорит, что это самый простой вид шифровки.

Без гласных

Либо можно воспользоваться таким методом – писать текст без гласных букв.

Для примера привожу такое предложение: «Записка лежит в дупле дуба, который стоит на опушке леса». Шифрованный текст выглядит так: «Зпска лжт в дпл дб, ктр стт н пшке лс».

Тут потребуется и смекалка, и усидчивость, и, возможно, помощь взрослых (которым тоже иногда не вредно потренировать память и вспомнить детство).

Читай наоборот

Эта шифровка объединяет в себе сразу два метода. Текст нужно читать справа налево (то есть наоборот), причем пробелы между словами могут быть расставлены наобум.

Вот, прочтите и расшифруйте: «Нелета минвь дуб, маноро тсоп иртомс».

Второй за первого

Либо каждую букву алфавита можно обозначить следующей за ней буквой. То есть вместо «а» мы пишем «б», вместо «б» напишем «в», вместо «в» — «г» и так далее.

Опираясь на этот принцип можно составить необычный шифр. Мы, чтобы не запутаться, сделали для всех участников игры мини-шпаргалки. С ними намного удобнее пользоваться этим методом.

Разгадайте, что за фразу мы для вас зашифровали: «Тьъйлб г тжсйбмж фиобуэ мждлп – по ожлпдеб ож тойнбжу щмарф».

Заместители

По такому же принципу, как и предыдущий шифр, используется метод «Замена». Я читала, что его использовали для шифровки священных иудейских текстов.

Вместо первой буквы алфавита мы пишем последнюю, вместо второй – предпоследнюю и так далее. То есть вместо А – Я, вместо Б – Ю, вместо В – Э…

Чтобы было легче расшифровать текст, нужно иметь под рукой алфавит и листочек с ручкой. Смотришь соответствие буквы и записываешь. Прикинуть на глазок и расшифровать ребенку будет трудно.

Таблицы

Можно зашифровать текст, предварительно записав его в таблицу. Только заранее нужно договориться, какой буквой вы будете отмечать пробелы между словами.

Небольшая подсказка — это должна быть распространенная буква (типа р, к, л, о), потому что за редко встречающиеся в словах буквы сразу цепляется взгляд и из-за этого текст легко расшифровывается. Также нужно обговорить, какой по величине будет таблица и каким образом вы будете вписывать слова (слева направо или сверху вниз).

Давайте вместе зашифруем фразу с помощью таблицы: Ночью идем ловить карасей.

Пробел будем обозначать буквой «р», слова пишем сверху вниз. Таблица 3 на 3 (рисуем в клеточках обычного тетрадного листа).

Вот что у нас получается:

Н Ь И М О Т К А Й

О Ю Д Р В Ь А С Р

Ч Р Е Л И Р Р Е .

Решетка

Для того, чтобы прочесть текст, зашифрованный таким образом, вам и вашему другу понадобится одинаковые трафареты: листы бумаги с вырезанными на них в произвольном порядке квадратиками.

Шифровку нужно писать на листке точно такого же формата, как и трафарет. Буквы пишутся в клеточки-дырки (причем тоже можно писать, например, справа-налево или сверху-вниз), остальные клеточки заполняются любыми другими буквами.

Ключ в книге

Если в прошлом шифре мы готовили два трафарета, то теперь нам понадобятся одинаковые книги. Помню еще во времена моего детства мальчишки в школе использовали для этих целей роман Дюма «Три мушкетера».

Записки выглядели примерно так:

«324 с, 4 а, в, 7 сл.

150 с, 1 а, н, 11 сл….»

Первая цифра обозначала номер страницы,

вторая – номер абзаца,

третья буква – как надо считать абзацы сверху (в) или снизу (н),

четвертая буква – слово.

В моем примере нужные слова нужно искать:

Первое слово: на странице 324, в 4 абзаце сверху, седьмое слово.

Второе слово: на странице 150, в 1 абзаце снизу, одиннадцатое слово.

Процесс расшифровки небыстрый, зато никто из посторонних прочитать послание не сможет.

letidor.ru

5 интересных систем шифрования. Разгадайте секретные слова | Конкурсы и тесты

В этот день свой профессиональный праздник отмечает Криптографическая служба России.

«Криптография» с древнегреческого означает «тайнопись».

Как раньше прятали слова?

Своеобразный метод передачи тайного письма существовал во времена правления династии египетских фараонов:

выбирали раба. Брили его голову наголо и наносили на неё текст сообщения водостойкой растительной краской. Когда волосы отрастали, его отправляли к адресату.

Шифр — это какая-либо система преобразования текста с секретом (ключом) для обеспечения секретности передаваемой информации.

АиФ.ru сделал подборку интересных фактов из истории шифрования.

Все тайнописи имеют системы

1. Акростих — осмысленный текст (слово, словосочетание или предложение), сложенный из начальных букв каждой строки стихотворения.

Вот, например, стихотворение-загадка с разгадкой в первых буквах:

Довольно именем известна я своим;

Равно клянётся плут и непорочный им,

Утехой в бедствиях всего бываю боле,

Жизнь сладостней при мне и в самой лучшей доле.

Блаженству чистых душ могу служить одна,

А меж злодеями — не быть я создана.

Юрий Нелединский-Мелецкий

Сергей Есенин, Анна Ахматова, Валентин Загорянский часто пользовались акростихами.

2. Литорея — род шифрованного письма, употреблявшегося в древнерусской рукописной литературе. Бывает простая и мудрая. Простую называют тарабарской грамотой, она заключается в следующем: поставив согласные буквы в два ряда в порядке:

употребляют в письме верхние буквы вместо нижних и наоборот, причём гласные остаются без перемены; так, например, токепот = котёнок и т. п.

Мудрая литорея предполагает более сложные правила подстановки.

3. «ROT1» — шифр для детишек?

Возможно, в детстве вы тоже его использовали. Ключ к шифру очень прост: каждая буква алфавита заменяется на последующую букву.

А заменяется на Б, Б заменяется на В и так далее. «ROT1» буквально означает «вращать на 1 букву вперёд по алфавиту». Фраза «Я люблю борщ» превратится в секретную фразу «А мявмя впсъ». Этот шифр предназначен для развлечения, его легко понять и расшифровать, даже если ключ используется в обратном направлении.

4. От перестановки слагаемых…

Во время Первой мировой войны конфиденциальные сообщения отправляли с помощью так называемых перестановочных шрифтов. В них буквы переставляются с использованием некоторых заданных правил или ключей.

Например, слова могут быть записаны в обратном направлении, так что фраза «мама мыла раму» превращается во фразу «амам алым умар». Другой перестановочный ключ заключается в перестановке каждой пары букв, так что предыдущее сообщение становится «ам ам ым ал ар ум».

Возможно, покажется, что сложные правила перестановки могут сделать эти шифры очень трудными. Однако многие зашифрованные сообщения могут быть расшифрованы с использованием анаграмм или современных компьютерных алгоритмов.

Диск с шифром Цезаря. Фото: mr.santak/commons.wikimedia.org

Диск с шифром Цезаря. Фото: mr.santak/commons.wikimedia.org

5. Сдвижной шифр Цезаря

Он состоит из 33 различных шифров, по одному на каждую букву алфавита (количество шифров меняется в зависимости от алфавита используемого языка). Человек должен был знать, какой шифр Юлия Цезаря использовать для того, чтобы расшифровать сообщение. Например, если используется шифр Ё, то А становится Ё, Б становится Ж, В становится З и так далее по алфавиту. Если используется шифр Ю, то А становится Ю, Б становится Я, В становится А и так далее. Данный алгоритм является основой для многих более сложных шифров, но сам по себе не обеспечивает надёжную защиту тайны сообщений, поскольку проверка 33-х различных ключей шифра займёт относительно небольшое время.

Никто не смог. Попробуйте вы

Зашифрованные публичные послания дразнят нас своей интригой. Некоторые из них до сих пор остаются неразгаданными. Вот они:

Манускрипт Войнича. «Ботанический» раздел содержит изображения растений. Фото:commons.wikimedia.org

Манускрипт Войнича. «Ботанический» раздел содержит изображения растений. Фото:commons.wikimedia.org

Манускрипт Войнича

Это 240-страничная книга, написанная на абсолютно неизвестном языке с цветными рисунками и странными диаграммами, изображениями невероятных событий и растений, которые не похожи ни на один известный вид.

Криптос у штаба ЦРУ в Лэнгли, штат Вирджиния. Фото: Jim Sanborn/commons.wikimedia.org

Криптос у штаба ЦРУ в Лэнгли, штат Вирджиния. Фото: Jim Sanborn/commons.wikimedia.org

Криптос. Скульптура, созданная художником Джимом Санборном, которая расположена перед штаб-квартирой Центрального разведывательного управления в Лэнгли, Вирджиния. Скульптура содержит в себе четыре шифровки, вскрыть код четвёртой не удаётся до сих пор. В 2010 году было раскрыто, что символы 64-69 NYPVTT в четвёртой части означают слово БЕРЛИН.

Криптограмма № 1 — местонахождение тайника. Фото: commons.wikimedia.org

Криптограмма № 1 — местонахождение тайника. Фото: commons.wikimedia.org

Шифр Бэйла — это комплект из трёх шифровок, которые, предположительно, раскрывают местонахождение одного из величайших захороненных сокровищ в американской истории: многих тысяч фунтов золота, серебра и драгоценных камней.

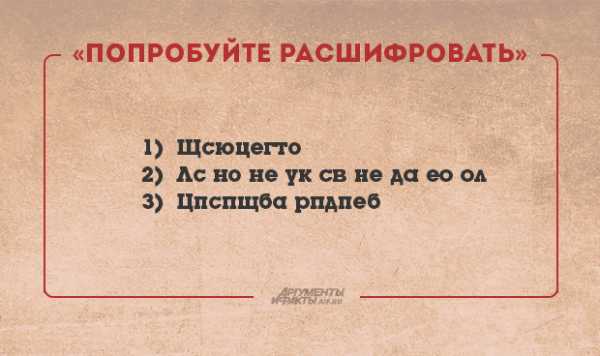

Теперь, когда вы прочитали статью, то наверняка сможете разгадать три простых шифра.

Свои варианты оставляйте в комментариях к этой статье. Ответ появится в 13:00 13 мая 2014 года.

Ответ:

1) Блюдечко

2) Слоненку все надоело

3) Хорошая погода

Смотрите также:

www.aif.ru

Задания для квестов в комнате. Слово, зашифрованное с помощью кнопок телефона

Идея: Выдать команде реквизит со спрятанным в нём кодом необходиммым для прохождения уровня. Иногда вместа кода реквезит содержит какую-то его часть, или указание на логику прохождения.

Пример реализации:

Кстати полотенечко из примера, это так называемый многоразовый реквизит, оно использовалось и как карта одной из игровых локаций, а его края имели разный вкус, сам вкус был кличем для ввода поисковых кодов с ещё одного уровня.

Еще одним из пемеров реквезита может служить карточка команды использованная на одном из крымских кубков. Для того что-бы получить код котрый она содеражала, необходимо было охладить её ниже определённой температуры, что довольно нетривиальная задача, под маёским крымским солнцем.

Каждому организатору известно, что хороший реквизит способен украсить любую игру.

11. Олимпийка

Идея: Связать между собой коды написанные на уровне, так чтобы найдя два (или более) кода можно было получить ещё один логическим путём.

Пример реализации:

Так, например, если Вами найдены коды 1 и 2 — «ОГОНЬ1» и «ПЕСОК2», где цифра в ответе соответствует номеру кода, то кодом 5, вполне вероятно, будет слово «СТЕКЛО5»

Без олимпийки в наше время трудно представить мало-мальски серьёзную игру. Её любят как полевые, так и штабные игроки, ведь каждый занят своим дело одни — ищут, вторые -думают, и от общей слаженной работы зависит итоговый результат.

О разновидностях олимпийки можно написать отдельный пост, фантазия организаторов неисчерпаема. Вместо слов частей олимпийки написанных на объекте игрокам могут предстать картинки, или даже инсталляции из предметов или даже живых людей.

Пример кода на «живой» олимпийке:

Рождаются и оригинальные идеи совмещающие олимпийку с Тупо-поиском, Раллийкой или Агентским уровнем.

12. Раллийка

Идея: Разнести поисковые коды в пространстве, дать командам указание на нахождение и указание на логику их ввода. Зачастую такой тип заданий реализуется с использованием карты местности.

Пример реализации:

Пример карты раллийки собираемой из специальных игральных карт, сами игральные карты также задавали логику её прохождения.

Как и в случае с олимпийкой, у этого типа уровней существуют множество разновидностей.

Так например, иногда изначально команда получает указания на местонахождения не всех кодов сразу, а только на первый. Вместе с первым кодом, даётся указание на следующей и так до последнего.

Конечно существуют и гибридные варианты в которых раллийка смешивается с олимпийкой, или каким либо другим типам уровней.

13. Бюрократия

Идея: Организовать аналог компьютерной игры жанра «Квест» в реальности .

Пример реализации:

На каждой игровой локации нанесены названия квестовых «персонажей» и квестовых «предметов», задача игроков выполняя указания «персонажей» находить определённые «предметы»

Геймплей уровня напоминает процесс сбора справок и печатей которые приходится собирать при устройстве на работу, или например получении загран-паспорта, отсюдо и название «Бюрократия»

Указания «персонажей» могут выдаваться как через игровой движок в ответ на ввод необходимых кодов, так и непосредственно от живых агентов, в обмен на определённые предметы.

Иногда случаются и курьёзные ситуации, описание одной из них глазами игроков:

На уровне 5 агентов, у каждого нужно получить по одному конечному предмету. Предмет даётся в обмен на промежуточный предмет от другого агента. В итоге получается 5 цепочек код-предмет-предмет-предмет-конечный предмет. Предметы вида «скрепка», «кнопка», «шарик», «карта».

Расставили у каждого агента по игроку, координируемся по рации.

К(рация): Я у Немо, что нужно взять у Немо?

С: Квотермейн говорит, ему нужна расчёска-расщепуля.

К(Немо): Что нужно, чтобы получить расчёску?

Немо: У меня нет расчёски.

К(рация): Говорит у него нет расчёски.

С: РАС-ЧЁС-КА! РАС-ЩЕ-ПУ-ЛЯ!

К(Немо): Б***, дай расчёску-расщепулю!

Немо: Нет у меня расчёски!

К(Немо): Ну расщепулю, расщепилку, Квотермейну которую надо!

Немо: Такого у меня нет.

К(рация): Нету у него этой расчёски!

С: Ё*****, РАСЧЁСКА-РАСЩЕПУЛЯ! Что за ****!?

С(Квотермейну): Он говорит у Немо нет расчёски, посмотри ещё раз.

Квотермейн: Какая расчёска?

С: Ты только что сказал мне «Расчёска-расщепуля у капитана Немо»!

Квотермейн: Расчёт скорости пули! От Немо мне нужен РАСЧЁТ СКОРОСТИ ПУЛИ.

З.Ы. Я межу-прочим и был тем-самым Немо:)

14. Ребусы

Идея: Заменить стандартные игровые коды — ребусами

Пример реализации:

Ответ:ПиНоккио

Сами ребусы могут быть как распечатанные на бумаге, так и нарисованные от руки маркером.

Ребусы пользуются неизменной популярностью у авторов, ведь это не сложные логические задания, которые тем не менее вносят разнообразие в ход игры.

15. Пазлы

Идея: Разрезать что-нибудь, и дать команде пускай собирают.

Пример реализации:

Тот неловкий момент, когда поле уже скурило логику, а штаб до сих пор сомневается в версии.

Ответ: Магазин комиксов (И да, Шелодн Купер тоже играет в городские квест-игры)

Разрезать и заставить собирать, можно как и сам код, так например, и карту его местонахождения, или даже сам текст шифровки.

Одной из довольно оригинальных реализаций пазла на моей памяти было, когда лист с текстом шифровки, прямо на глазах игроков, пропускали через шредор, и команде предстояло из остатков с помощью скотча собрать лист в исходное состояние.

16. Горячо-холодно

Идея : По подсказкам об удалённости местоположения от источники, определить загаданный предмет

Пример реализации:

Пример реализации:

Вбивая в игровую систему названия предметов расположенных на витрине, получать подсказки о их удаленности от загаданного предмета. Например если загадана собачка то введя систему слово «радио», команда получит подсказку — «холодно», введя «колесо» — тепло, «лампа» — «горячо», и «стул» — «обжигает», а слово «собака» закроет все коды и переведёт команду на следующей уровень.

Надо сказать, что сама идея таких уровней пришла из виртуальных игр где в качестве самого задания используются разнообразные фотографии и картинки. В реальности, такие уровне реализуются например на витринах магазинов, или путём подобного размещения группы точек на карте местности.

17. Проекция

Идея : Заставить команду соединить найденные коды меду с собой в трёхмерном пространстве.

Пример реализации:

Как видите построение воображаемых линий в пространстве меду местами расположения кодов даёт букву «А»

Подобные уровни можно реализовывать как и на одном объекте, так и на многих(в этом случае проецирование линий осуществляется по карте местности)

18. Тех-этапы

Идея: Игроки команды выполняют какой-то экстремальны уровень

Пример реализации:

Тут организаторы ограниченны только собственным воображением, и безопасностью игроков. В одном только Харькове, в качестве тех этапов были и прыжки на парашюте с

oepress.ru

NoZDR — Шифрование

Шифр (от фр. chiffre «цифра» от араб. صِفْر, sifr «ноль») — это система преобразования текста при помощи секретного алгоритма (ключа). Шифр нужен для обеспечения секретности передаваемой информации. Процесс получения шифра засекречиванием сообщения с помощью ключа называется «шифрованием». Наука о создании и использовании шифров называется «криптографией», а наука о методах получения исходного значения зашифрованной информации — «криптоанализом».

Шифр (от фр. chiffre «цифра» от араб. صِفْر, sifr «ноль») — это система преобразования текста при помощи секретного алгоритма (ключа). Шифр нужен для обеспечения секретности передаваемой информации. Процесс получения шифра засекречиванием сообщения с помощью ключа называется «шифрованием». Наука о создании и использовании шифров называется «криптографией», а наука о методах получения исходного значения зашифрованной информации — «криптоанализом».

Алгоритмы шифрования данных широко применяются в компьютерной технике в системах сокрытия конфиденциальной и коммерческой информации от злонамеренного использования сторонними лицами. Главным принципом в них является условие, что передатчик и приемник заранее знают алгоритм шифрования, а также ключ к сообщению, без которых информация представляет собой всего лишь набор символов, не имеющих смысла.

Все шифры делятся на симметричные и асимметричные. Симметричные алгоритмы шифрования (или криптография с секретными ключами) основаны на том, что отправитель и получатель информации используют один и тот же ключ. Этот ключ должен храниться в тайне и передаваться способом, исключающим его перехват. В асимметричных алгоритмах шифрования (или криптографии с открытым ключом) для зашифровывания информации используют один ключ (открытый), а для расшифровывания – другой (секретный). Эти ключи различны и не могут быть получены один из другого.

При обмене зашифрованными сообщениями в секретных целях всё ясно. Выбрали тайный алгоритм или обменялись ключами — и вперёд. В головоломках же ситуация обратная — отгадывающий не знает ключа, поэтому перед тем как расшифровать зашифрованное послание, ему сначала приходится вычислять, подбирать или другим образом находить ключ. Если ключ указан — берём и расшифровываем. Если ключ неизвестен, но простой, то его можно угадать или подобрать методом перебора. Если же ключ сложный, то тут уже не обойтись без подсказок. Поэтому решение любой головоломки-шифровки состоит из двух этапов: поиска ключа и собственно расшифровки. Для составителя головоломки процесс также многоэтапный: сначала надо придумать алгоритм и ключ, затем зашифровать текст, а потом встроить ключ в головоломку или придумать подсказки, ведущие к его отгадыванию.

Для головоломок больше всего подходят, конечно же, симметричные шифры, в которых ключ один. Кстати, военные и правительство использует только симметричное шифрование.

В зависимости от того, что происходит с символами исходного текста в процессе шифрования — перемешиваются они или заменяются на другие символы — шифры разделяют на шифры перестановки и шифры замены. Конечно же, ничто не мешает комбинировать шифры при шифровке, но сильно усложнять не стоит. Ведь, в отличие от спецслужб, задача составителя головоломок — сделать головоломку интересной для отгадывания, а не невозможной.

Разное

games/quest/crypt/cipher.txt · Последние изменения: 2017/10/24 15:11 — NoZDR

nozdr.ru